1.工具Xshell 4

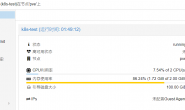

打开 工具 用户秘钥管理者

点击生成

选择RSA和2048加密

一直下一步 到完成界面

保存下文件. 文件名任意

回到用户密码管理

点击 刚刚生成的 秘钥 属性

点击 公钥

将这个公钥内容 复制到 服务器

需要把该信息拷贝到Linux服务器的特定文件中:~/.ssh/authroized_keys

其中,“~”表示对应用户的主目录,以root为例。

若.ssh目录不存在,请创建它,并把公钥信息写入文件中:

# mkdir ~/.ssh

# chmod 700 ~/.ssh

# vi ~/.ssh/authorized_keys

# chmod 644 ~/.ssh/authorized_keys

※请务必留意:文件和目录的权限问题,用户必须是将要进行认证的用户,而权限必须是0644,也就是禁止其他人对该文件写入信息。(否则,某些有心人把自己的公钥写入这里,他也可以无密码进来了)

因为,通常umask是0022或0002的,所以请使用chown和chmod修改为对应的权限咯。

修改秘钥登陆:

基于密钥认证的配置

# vi /etc/ssh/sshd_config

PasswordAuthentication no //禁止使用基于口令认证的方式登陆

PubkeyAuthentication yes //允许使用基于密钥认证的方式登陆

# /etc/init.d/sshd reload

回到 用户秘钥管理

点击导出

保存个人秘钥

登陆测试 秘钥是否OK

可以直接选择列表中密码或浏览生成的秘钥 点击确定

秘钥登陆OK